Το Ερευνητικό Κέντρο της ESET εντόπισε μια ασυνήθιστη εκστρατεία phishing σε χρήστες κινητών τηλεφώνων και ανέλυσε περιστατικό ηλεκτρονικού ψαρέματος που είχε βάλει στο στόχαστρο πελάτες γνωστής τσεχικής τράπεζας.

Αυτή η μέθοδος χρήζει προσοχής επειδή εγκαθιστά την εφαρμογή phishing από μια ιστοσελίδα τρίτου φορέα, χωρίς ο χρήστης να δώσει άδεια εγκατάστασης εφαρμογών τρίτων φορέων.

Στο Android, αυτό μπορεί να οδηγήσει στη «σιωπηλή» εγκατάσταση ενός ειδικού αρχείου APK, το οποίο μάλιστα παρουσιάζεται σα να έχει εγκατασταθεί από το Google Play. Η εκστρατεία είχε στόχο και χρήστες iPhone (iOS).

Οι ιστοσελίδες phishing που έχουν στόχο το λογισμικό iOS καλούν τα θύματα να προσθέσουν μια Προοδευτική Εφαρμογή Ιστού (PWA) στην αρχική τους οθόνη, ενώ στο Android, η PWA εγκαθίσταται μετά την επιβεβαίωση αναδυόμενων παραθύρων στο πρόγραμμα περιήγησης. Σε αυτό το σημείο, και στα δύο λειτουργικά συστήματα, οι εφαρμογές phishing μοιάζουν σε μεγάλο βαθμό με τις πραγματικές τραπεζικές εφαρμογές τις οποίες μιμούνται. Οι PWAs είναι ουσιαστικά ιστοσελίδες που μοιάζουν με αυτόνομες εφαρμογές, με την αίσθηση αυτή να ενισχύεται από τη χρήση εντολών του συστήματος. Οι PWAs είναι cross-platform, γεγονός που εξηγεί πώς αυτές οι εκστρατείες έχουν ως στόχο τόσο χρήστες iOS όσο και χρήστες Android. Η νέα τεχνική παρατηρήθηκε στην Τσεχία από τους ερευνητές της ESET που εργάζονται στην υπηρεσία ESET Brand Intelligence Service, η οποία παρακολουθεί τις απειλές κατά των εμπορικών σημάτων ενός πελάτη.

«Για τους χρήστες του iPhone, μια τέτοια ενέργεια θα μπορούσε να υπονομεύσει την αίσθηση του προστατευμένου περιβάλλοντος που παρέχει το οικοσύστημα» λέει ο ερευνητής της ESET Jakub Osmani, ο οποίος ανέλυσε την απειλή.

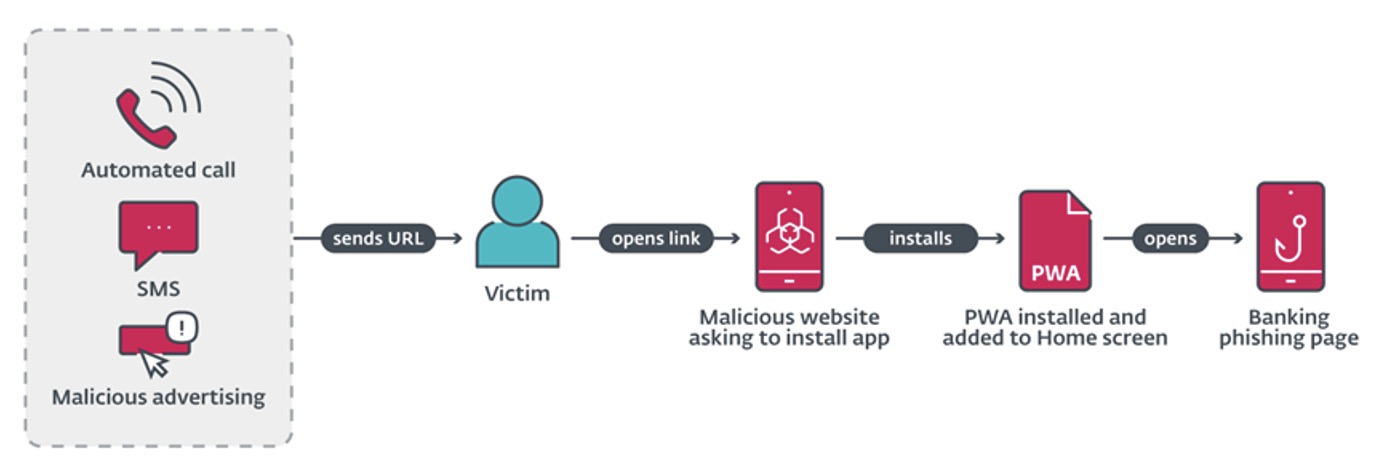

Η εκστρατεία phishing που αποκάλυψαν οι ερευνητές της ESET, χρησιμοποιούσε τρεις διαφορετικούς μηχανισμούς για τη διανομή διευθύνσεων URL. Αυτοί οι μηχανισμοί περιλαμβάνουν αυτοματοποιημένες φωνητικές κλήσεις, μηνύματα SMS και κακόβουλη διαφήμιση στα μέσα κοινωνικής δικτύωσης. Στην μια περίπτωση η διανομή της διεύθυνσης URL γίνεται μέσω μιας αυτοματοποιημένης κλήσης που προειδοποιεί το χρήστη για μια τραπεζική εφαρμογή που χρειάζεται ενημέρωση και του ζητά να πατήσει ένα κουμπί στο πληκτρολόγιο. Αφού πατηθεί το σωστό κουμπί, αποστέλλεται μέσω SMS μια διεύθυνση URL phishing.

Η διανομή μέσω SMS πραγματοποιήθηκε με την αποστολή μηνυμάτων αδιακρίτως σε αριθμούς τηλεφώνου στην Τσεχία. Το μήνυμα που εστάλη περιλάμβανε μια διεύθυνση URL phishing και κείμενο για την εξαπάτηση των θυμάτων. Η κακόβουλη εκστρατεία διαδόθηκε επίσης μέσω διαφημίσεων σε πλατφόρμες της Meta, όπως το Instagram και το Facebook. Αυτές οι διαφημίσεις περιλάμβαναν κάποια περιορισμένη προσφορά για τους χρήστες που θα «κατεβάσουν την ακόλουθη ενημέρωση».

Μετά το άνοιγμα της διεύθυνσης URL που παραδόθηκε στο πρώτο στάδιο, οι χρήστες Android κατευθύνονται είτε σε μια σελίδα phishing που μιμείται την επίσημη σελίδα του καταστήματος Google Play για τη συγκεκριμένη τραπεζική εφαρμογή, είτε σε μια ψεύτικη ιστοσελίδα της εν λόγω εφαρμογής. Από εδώ, τα θύματα καλούνται να εγκαταστήσουν μια «νέα έκδοση» της τραπεζικής εφαρμογής.

Η εκστρατεία και η μέθοδος phishing είναι δυνατές μόνο λόγω της τεχνολογίας των Προοδευτικών Εφαρμογών Ιστού (PWA). Εν συντομία, αυτές είναι εφαρμογές που έχουν δημιουργηθεί με τη χρήση παραδοσιακών τεχνολογιών εφαρμογών ιστού και μπορούν να τρέξουν σε πολλαπλές πλατφόρμες και συσκευές. Τα WebAPKsθα μπορούσαν να θεωρηθούν μια αναβαθμισμένη έκδοση των Προοδευτικών Εφαρμογών Ιστού (PWA), καθώς το πρόγραμμα περιήγησης Chrome παράγει μια εφαρμογή Android από μια PWA: με άλλα λόγια, ένα APK. Αυτά τα WebAPKs μοιάζουν με κανονικές εφαρμογές. Επιπλέον, η εγκατάσταση ενός WebAPK δεν προκαλεί καμία από τις προειδοποιήσεις για «εγκατάσταση από μη αξιόπιστη πηγή». Η εφαρμογή θα εγκατασταθεί ακόμη και αν η εγκατάσταση από τρίτες πηγές δεν επιτρέπεται.

Μια ομάδα χρησιμοποίησε bot του Telegram για να καταγράφει όλες τις εισαγόμενες πληροφορίες σε ομαδική συνομιλία του Telegram μέσω του επίσημου API της εφαρμογής, ενώ μια άλλη ομάδα χρησιμοποίησε έναν παραδοσιακό διακομιστή Command & Control (C&C) με έναν πίνακα διαχείρισης. «Με βάση το γεγονός ότι οι εκστρατείες χρησιμοποιούσαν δύο διαφορετικές υποδομές C&C, διαπιστώσαμε ότι δύο ξεχωριστές ομάδες διαχειρίζονταν τις εκστρατείες phishing PWA/WebAPK κατά της Τσεχίας και άλλων τραπεζών», καταλήγει ο Osmani. Οι περισσότερες από τις γνωστές περιπτώσεις συνέβησαν στην Τσεχία, ενώ μόνο δύο εφαρμογές phishing εμφανίστηκαν εκτός της χώρας (συγκεκριμένα στην Ουγγαρία και τη Γεωργία).

Όλες οι ευαίσθητες πληροφορίες που εντοπίστηκαν από την έρευνα της ESET για το θέμα αυτό στάλθηκαν αμέσως στις επηρεαζόμενες τράπεζες για επεξεργασία. Η ESET βοήθησε επίσης στη διακοπή της λειτουργείας πολλαπλών διευθύνσεων phishing στο διαδίκτυο και διακομιστών C&C.

Για περισσότερες τεχνικές πληροφορίες σχετικά με τη νέα απειλή phishing, ανατρέξτε στο blogpost «Be carefulwhat you pwish for – Phishing in PWA applications» στο WeLiveSecurity.com. Βεβαιωθείτε ότι ακολουθείτε την ESET Research στο Twitter (σήμερα γνωστό ως X).